一张图告诉你,如何构建内网隐蔽通道

番茄系统家园 · 2022-06-02 05:50:11

本文转载自微信公众号「Bypass」,作者Bypass。转载本文请联系Bypass公众号。

构建内网隐蔽通道,从而突破各种安全策略限制,实现对目标服务器的完美控制。

当我们从外网成功获得攻击点的时候,通过反弹shell、端口转发、内网穿透等技巧,来进一步入侵内网服务器。当我们取得内网目标服务器的控制权限,通过隧道技术绕过网络限制,实现隐蔽C2服务器的通信。

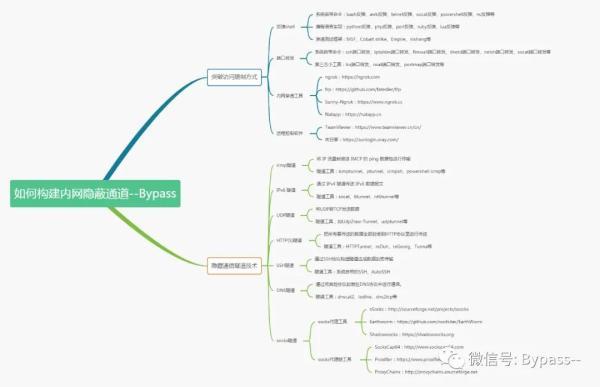

在这里,我梳理了一张脑图,将构建内网隐蔽通道分为突破访问限制和隐藏通信隧道技术。在不同的场景下进行应用,突破限制访问内网服务器,利用隧道技术实现C2通信。

突破访问限制方式

反弹shell

端口转发

内网穿透工具

远程控制软件

隐藏通信隧道技术

ICMP隧道

IPv6 隧道

UDP隧道

Socks隧道

HTTP(S) 隧道

SSH隧道

DNS隧道

免责声明: 凡标注转载/编译字样内容并非本站原创,转载目的在于传递更多信息,并不代表本网赞同其观点和对其真实性负责。如果你觉得本文好,欢迎推荐给朋友阅读;本文链接: https://m.nndssk.com/dngz/3322348caeuK.html。猜你喜欢

最新应用

热门应用